También te podría gustar

Se encuentra la vulnerabilidad de seguridad CVE 2025 6387 de Red HatProblema de seguridad crítico CVE 2025 6387 en Red Hat 9Asesoramiento de Seguridad CVE 2025 6387 de Red Hat EmitidoFix de Seguridad Urgente Necesario para CVE 2025 6387 de Red HatSe descubre grave vulnerabilidad en sistema CVE 2025 6387 POCCVE 2025 6387 POC revela vulnerabilidad de seguridad en redSe ha lanzado la corrección de seguridad CVE 2025 6387 de Red Hat 9CVE 2025 6387 POC Exploits Vulnerabilidad en el SistemaEl POC CVE 2025 6387 expone una amenaza de vulnerabilidad en el sistemaSe encuentra disponible la corrección de seguridad CVE 2025 6387 de Red Hat 9

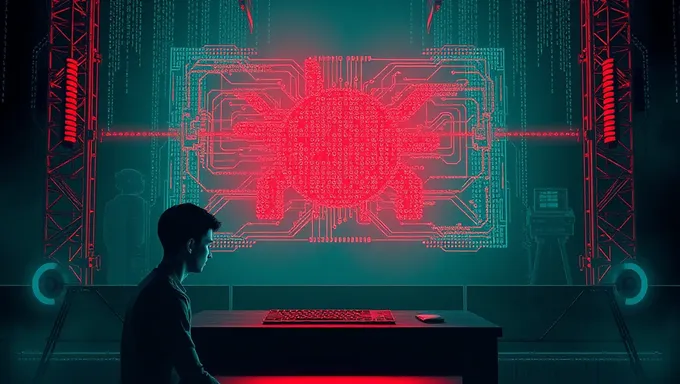

Vulnerabilidad de alto riesgo CVE 2025 6387 detectada en Red Hat (9,990)

Tendencias

El más nuevo

- 1

- 2

- 3

- 4

- 333

© 2024 PixelHaha. Reservados todos los derechos.

Español

English

Français

Português

日本語

Español

PixelHaha

Políticas

Contáctanos

support@pixelhaha.ai

lengua

Español

English

Français

Português

日本語

Español